-

Muhittin AKAR

Tarih: 16-07-2020 13:26:00

Güncelleme: 16-07-2020 13:34:00

COVID-19 salgını, küresel olarak milyarlarca vatandaşın hayatını değiştiren, toplumsal normlar ile yaşama ve çalışma şeklimizi de yeni-normal olarak adlandırılan şeyle sonuçlandıran dikkate değer ve benzeri görülmemiş bir olaydır. Bir bütün olarak toplum ve iş dünyası üzerindeki olağanüstü etkinin yanı sıra, pandemi toplum ve iş dünyasını da etkileyen bir dizi siber suç ortamı yaratmıştır. Sosyal izolasyon ve karantina uygulamalarının sonucunda, insan hayatlarında içe kapanıklık sergilenmiş ve sosyal ilişkiler online platformlar ve telefon görüşmeleri ile sürdürülmeye başlanmıştır. Ayrıca belli işkollarında zorunlu olarak ara verilmesi söz konusu olmuştur. COVID-19 dünyaya yayıldıkça, toplumlarda hedefli ve hedefsiz siber saldırı ve siber suçlara yol açtı. Bu durum halkın yanı sıra evden çalışan milyonlarca kişiyi de etkilemektedir. Evde çalışmak bazı siber güvenlik endişeleri ve zorlukları yaratmıştır.

GWI’ın yaptığı araştırmaya göre insanların salgın başladıktan sonra hangi aygıtlarda ne kadar zaman harcadıkları Tablo 1’de gösterilmiştir.

|

Z Kuşağı |

Y Kuşağı |

X Kuşağı |

Baby Boomers |

Kadın |

Erkek |

Yüksek Gelir |

Düşük Gelir |

|

|

% |

% |

% |

% |

% |

% |

% |

% |

|

|

Oyun konsolu |

18 |

22 |

10 |

3 |

13 |

20 |

21 |

15 |

|

Dizüstü bilgisayar |

57 |

47 |

40 |

39 |

47 |

46 |

51 |

42 |

|

PC / masaüstü bilgisayar |

29 |

32 |

36 |

41 |

28 |

37 |

35 |

33 |

|

Akıllı Hoparlör |

13 |

14 |

9 |

6 |

13 |

11 |

17 |

9 |

|

Smart TV |

24 |

33 |

30 |

22 |

29 |

31 |

37 |

24 |

|

Akıllı telefon / mobil telefon |

79 |

72 |

68 |

49 |

73 |

69 |

69 |

67 |

|

Akıllı saat |

6 |

11 |

5 |

4 |

7 |

9 |

12 |

7 |

|

Tablet |

19 |

26 |

22 |

22 |

26 |

21 |

30 |

19 |

|

Diğer |

3 |

1 |

1 |

1 |

1 |

2 |

1 |

2 |

|

Hiçbirisi |

2 |

4 |

9 |

13 |

6 |

5 |

5 |

6 |

Tablo 1: Kişiler % olarak Coronavirus / COVID-19 salgınının başlamasından bu yana yukarıdaki cihazları kullanmak için daha fazla zaman harcamaktadırlar (Bütün ülkelerin verileri dahil edilmiştir)

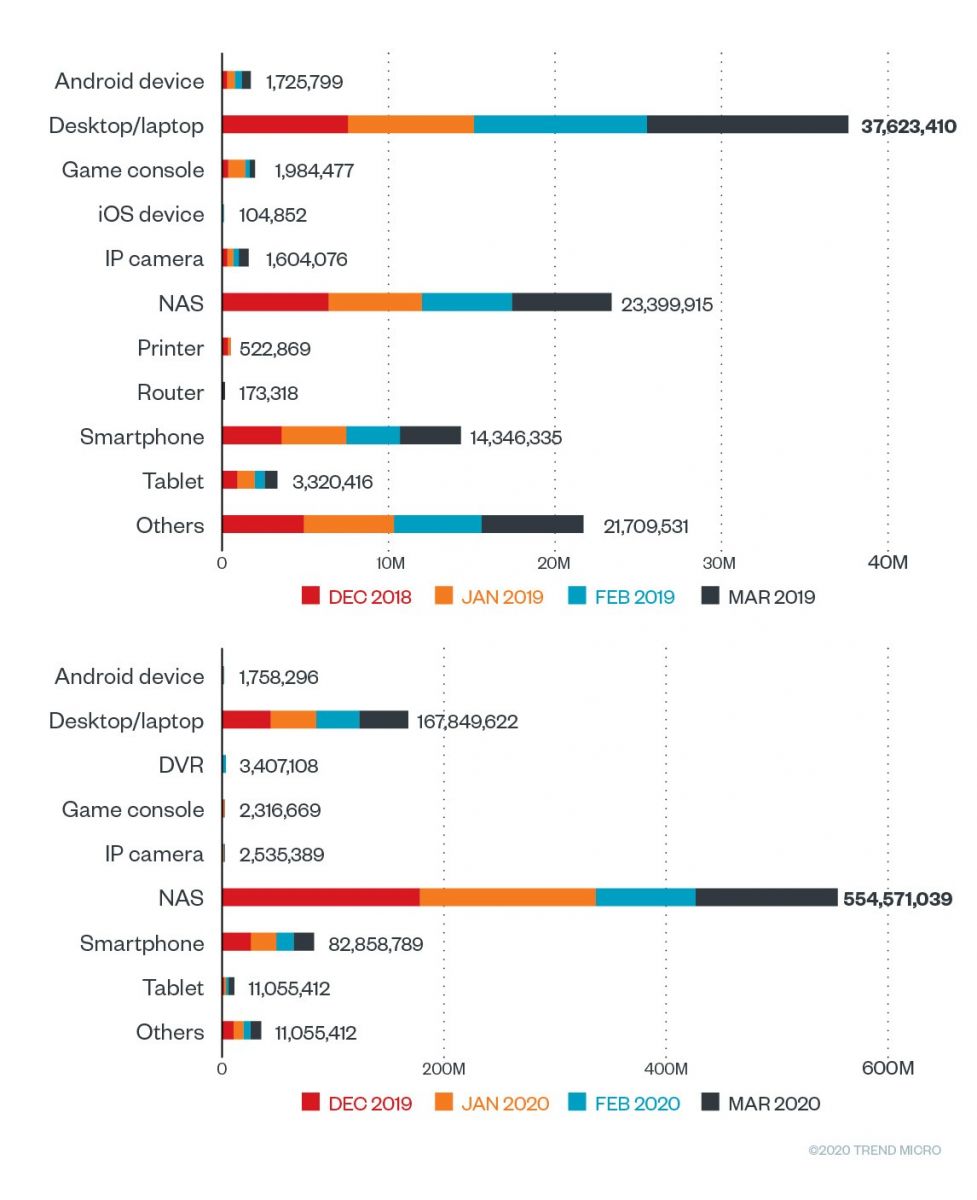

Dijital teknolojilerin geniş çapta benimsenmesi ile, alışverişten sosyal etkileşimlere, iş dünyasına, endüstriye ve suçlara içeren toplumun birçok yönü çevrim içi ortama taşındı. COVID-19, e-posta spam'ı, kötü amaçlı yazılım, fidye yazılımı ve kötü amaçlı alanlar dahil olmak üzere çeşitli kötü amaçlı kampanyalarda kullanılmaktadır. Etkilenenlerin sayısı artmaya devam ettikçe, hastalığı cazibe olarak kullanan kampanyalar da artmaktadır. Aşağıdaki grafikte Trend Micro tarafından Aralık 2019’dan Mart 2020’ye kadar tespit edilen saldırılara ait bilgiler bulunmaktadır ve aynı grafikte yer alan önceki yıl verileri ile karşılaştırıldığında geçen zaman aralığında saldırıların ne kadar arttığı görülebilmektedir. Örneğin 2019 yılında NAS cihazlarına yapılan saldırı sayısı yaklaşık 23 milyon iken 2020 yılında bu sayı 554 milyon olmuştur. Yine 2019 yılında masaüstü ve dizüstü bilgisayarlara yapılan saldırı sayısı yaklaşık 37 milyon iken 2020 yılında bu sayı 167 milyon olmuştur.

Şekil 1: Aylara ve aygıt türüne göre saldırı sayılarının karşılaştırılması

Cihazınızın risk altında olduğuna ait semptomlar ve tavsiyeler

Masaüstü ve dizüstü bilgisayarlar,

|

Semptomlar |

Tavsiyeler |

|

Yavaş performans |

Modeminize bağlı tüm cihazları tespit edin |

|

Bilinmeyen kişilere eposta gönderme ve beklenmeyen epostalar alma |

Uygulamalarınızı kendi sitelerinden güncelleyin |

|

Websitelerinin farklı kalitede görünmesi ve düzgün çalışmaması. |

Modeminizdeki ve bilgisayarınızdaki bütün varsayılan parolaları ve ayarları değiştirin |

|

Açılır pencere sayısının artması |

Çok katmanlı koruma sistemleri kurun |

|

Bloklanan spam eposta sayısının artması |

Kamuya açık veya güvenilir olmayan kablosuz ağlara bağlanmaktan kaçının |

|

Ağ aktivitelerinin artması |

Eğer bilgisayarınız ele geçirilirse ailenizi ve arkadaşlarınızı şüpheli mesajları görmezden gelmeleri için uyarın |

|

|

En son çare olarak bilgisayarınızı yeniden kurun ve yedek dosyalarınızı geri yükleyin. |

Tabletler ve akıllı telefonlar

|

Semptomlar |

Tavsiyeler |

|

Pilin daha hızlı tükenmesi |

Uygulamalarınızı ve güncellemelerinizi meşru uygulama marketlerinden indirin |

|

Daha yavaş performans |

Bir uygulamayı indirmeden önce diğer kullanıcıların yorumlarını okuyun ve istenen bütün izinleri gözden geçirin. |

|

Sizin kurmadığınız yeni uygulamalar görmeniz |

Cihazın işletim sistemini ve uygulamalarını en son versiyonda tutun |

|

Uygulamaların ansızın kaybolması veya kaldırılması (anti-virüs uygulamaları gibi) |

Bütün çevrim içi parolalarınızı değiştirin |

|

Kişilerinize bilinmeyen mesajlar gönderilmesi veya beklenmeyen mesajlar almanız |

Bilinmeyen uygulamaları silin |

|

Uygulamaların farklı kalitede görülmesi, düzgün yüklenmemesi veya düzgün çalışmaması |

Kamuya açık veya güvenilir olmayan kablosuz ağlara bağlanmaktan kaçının |

|

Açılır pencerelerin artması |

Kullanmadığınız zamanlarda Bluetooth özelliğini kapatın |

|

Veri kullanımının artması |

Eğer cihazınız ele geçirilirse ailenizi ve arkadaşlarınızı şüpheli mesajları görmezden gelmeleri için uyarın |

|

Hizmet kesintileri (örneğin çağrıların kesilmesi, çağrı yapamama, mesaj veya eposta gönderip alamama) |

En son çare olarak cihazınızı yedekleyin ve fabrika ayarlarına getirin |

|

Genel fonksiyonlarda değişme (örneğin cihazın daha hızlı ısınması, kendi kendine kapanıp açılması, uygulamaların beklenmedik şekilde kapanması) |

|

Cihaz güvenliği nasıl bozulur?

Siber suçlular, giderek artan bir şekilde mobil ve akıllı cihaz dizisine bulaşmak ve onlara saldırmak için tekniklerini sürekli olarak değiştirmekte veya geliştirmektedirler. İşte geçebilecekleri olası yollar:

Üçüncü taraf pazar yerlerinden veya web sitelerinden uygulama, yazılım ve / veya medya indirmek. Bu uygulamalar kötü amaçlı bileşenler içeriyor olabilir, diğer popüler uygulamaların kimliğine bürünebilir veya belirtilen amacı ile ilgisi olmayan işlevlere sahip olabilir.

Kamuya açık veya güvensiz kablosuz ağlara bağlanmak. Tehdit aktörleri, bu ağlardan geçen bilgileri arayabilir ve çalabilir. Diğer bir durumda, bu tür bağlantılar kendisine bağlanan cihazlardan veri yakalayan sahte bir kablosuz erişim noktası olabilir.

Kimlik avı ve / veya SMS gönderme bağlantılarına tıklamak. Tehdit aktörleri, cihaz erişimi elde etmek, bankacılık veya kişisel verileri çalmak veya kötü amaçlı yazılım yaymak için e-posta veya metin mesajlarına yerleştirilmiş kötü amaçlı URL'ler kullanır.

Kötü amaçlı ve / veya virüslü web sitelerini veya uygulamaları ziyaret etmek. Bu sayfaları kasıtlı veya kasıtsız olarak ziyaret eden cihazları enfekte etmek için kötü amaçlı web siteleri kullanılabilir. Siber suçlular kötü amaçlı yazılımlar ve diğer kötü amaçlı komutlar enjekte edebilir veya ziyaretçileri yönlendirmek veya enfekte etmek için meşru sayfaları taklit eden bir kaplama oluşturabilir.

Jailbreaking / rooting yapmak. Bu işlem, cihazın yerleşik özel işlevlerini geçersiz kılmak için ve yazılım ve telekomünikasyon kısıtlamalarının kaldırılmasını içerdiğinden, işlem kötü niyetli aktörlerin kullanıcı her çevrimiçi olduğunda yararlanabileceği açıklıklar sağlayabilir.

Sistem ve / veya medya açıklarını güncellemeden bırakmak. İşletim sistemindeki, donanımdaki ve uygulamalardaki güvenlik açıkları, siber suçlular tarafından kötüye kullanabilir.

Varsayılan erişim kimlik bilgilerini kullanmak. Üreticiler ve ağ servis sağlayıcıları tarafından atanan yönlendiricilerdeki ve cihazlardaki varsayılan kullanıcı adları ve parolaları, tüm aboneleri için benzer veya aynı olma eğilimindedir. Siber suçlular, bu cihazlara saldırılar gerçekleştirip erişmek için ortak bir listeye başvurabilir.

Hedefli saldırılar. Belirli endüstrilerdeki yüksek profilli bireyler yüksek değerli hedeflerdir. İlgili cihazların hareketlerini izlemek ve takip etmek, diğer yüksek değerli temaslara sahip olmak ve hassas bilgiler ele geçirmek için kullanılabilir.

Sonuç olarak yaşamakta olduğumuz pandemi dönemi sebebiyle hem çalışanlar hem de siber saldırganlar mümkün olduğunca evlerinde kalmakta ve elektronik cihazlarla daha fazla zaman harcamaktadırlar. Bu durumdan dolayı son dönemdeki siber saldırılar da hızla artmaktadır. Siber güvenlik kapsamında nasıl hedef olmaktan uzaklaşabileceğimizi, bilgisayar ve diğer elektronik cihazlarımızda oluşabilecek semptomları ve tavsiye edilen davranışları öğrenerek kendimizi ve firmamızı koruyabiliriz.

KAYNAKLAR:

[1*] Aktürk, H. (2020). Yeni Koronavirüs Hastalığı Pandemisi Döneminde Online Yaşam ve Psikolojik Etkileri. Yayınlanmamış Yüksek Lisans Tezi, Ankara Üniversitesi Sağlık Bilimleri Enstitüsü, Ankara

[2*] GWI Coronavirus Research Multi-market research wave 4 (2020). Erişim tarihi: 21.06.2020

[3*] Know the Symptoms: Protect Your Devices While Working From Home (2020). https://www.trendmicro.com/vinfo/tr/security/news/cybercrime-and-digital-threats/know-the-symptoms-protect-your-devices-while-working-from-home Erişim tarihi: 14.06.2020

[4*] Lallie, H. S., Shepherd, L. A., Nurse, J. R. C., Erola, A., Epiphaniou, G., Maple, C., & Bellekens, X. (2020). Cyber Security in the Age of COVID-19: A Timeline and Analysis of Cyber-Crime and Cyber-Attacks during the Pandemic. http://arxiv.org/abs/2006.11929